Как создать самозаверяющий сертификат расширенной проверки с помощью CertEnroll?

Из-за ошибки в Windows Azure все самозаверяющие клиентские сертификаты, используемые с API-интерфейсом REST Azure из приложения Windows 8, должны быть указаны как расширенные сертификаты проверки.

Чтобы улучшить взаимодействие с пользователем, я пытаюсь создать самозаверяющий сертификат на удаленном сервере. Я использую API регистрации сертификатов, COM-библиотеку, распространяемую как часть Windows, как описано в этом ответе на вопрос " Как создать самозаверяющий сертификат с помощью C#?".

Код в основном такой же, только слегка измененный для моего собственного использования:

public static X509Certificate2 CreateSelfSignedCertificate(

string cname,

string friendlyName,

string password)

{

// create DN for subject and issuer

var dn = new CX500DistinguishedName();

dn.Encode("CN=" + cname, X500NameFlags.XCN_CERT_NAME_STR_NONE);

// create a new private key for the certificate

CX509PrivateKey privateKey = new CX509PrivateKey();

privateKey.ProviderName = "Microsoft Base Cryptographic Provider v1.0";

privateKey.MachineContext = true;

privateKey.Length = 2048;

privateKey.KeySpec = X509KeySpec.XCN_AT_SIGNATURE; // use is not limited

privateKey.ExportPolicy

= X509PrivateKeyExportFlags.XCN_NCRYPT_ALLOW_PLAINTEXT_EXPORT_FLAG;

privateKey.Create();

// Use the stronger SHA512 hashing algorithm

var hashobj = new CObjectId();

hashobj.InitializeFromAlgorithmName(

ObjectIdGroupId.XCN_CRYPT_HASH_ALG_OID_GROUP_ID,

ObjectIdPublicKeyFlags.XCN_CRYPT_OID_INFO_PUBKEY_ANY,

AlgorithmFlags.AlgorithmFlagsNone,

"SHA512");

// Create the self signing request

var cert = new CX509CertificateRequestCertificate();

cert.InitializeFromPrivateKey(

X509CertificateEnrollmentContext.ContextMachine,

privateKey,

string.Empty);

cert.Subject = dn;

cert.Issuer = dn; // the issuer and the subject are the same

cert.NotBefore = DateTime.Now;

cert.NotAfter = DateTime.Now.AddYears(50);

cert.HashAlgorithm = hashobj;

var clientAuthenticationOid = new CObjectId();

clientAuthenticationOid.InitializeFromValue("1.3.6.1.5.5.7.3.2");

// Set up cert to be used for Client Authentication.

var oids = new CObjectIds();

oids.Add(clientAuthenticationOid);

var eku = new CX509ExtensionEnhancedKeyUsage();

eku.InitializeEncode(oids);

cert.X509Extensions.Add((CX509Extension)eku);

// Add the certificate policy.

var policy = new CCertificatePolicy();

policy.Initialize(clientAuthenticationOid);

// THIS IS WRONG - NEEDS A DIFFERENT QUALIFIER

var qualifier = new CPolicyQualifier();

qualifier.InitializeEncode(

"c0",

PolicyQualifierType.PolicyQualifierTypeUserNotice);

policy.PolicyQualifiers.Add(qualifier);

var policies = new CCertificatePolicies();

policies.Add(policy);

var ecp = new CX509ExtensionCertificatePolicies();

ecp.InitializeEncode(policies);

cert.X509Extensions.Add((CX509Extension)ecp);

cert.Encode();

// Do the final enrolment process

var enroll = new CX509Enrollment();

enroll.InitializeFromRequest(cert); // load the certificate

enroll.CertificateFriendlyName = friendlyName;

string csr = enroll.CreateRequest(); // Output the request in base64

// and install it back as the response

enroll.InstallResponse(

InstallResponseRestrictionFlags.AllowUntrustedCertificate,

csr,

EncodingType.XCN_CRYPT_STRING_BASE64,

""); // no password

// output a base64 encoded PKCS#12 for import to .NET

var base64encoded = enroll.CreatePFX(

password,

PFXExportOptions.PFXExportChainWithRoot);

// instantiate the target class with the PKCS#12 data

return new X509Certificate2(

System.Convert.FromBase64String(base64encoded),

password,

X509KeyStorageFlags.Exportable);

}

Я нашел ICertificatePolicy интерфейс, который, кажется, представляет правильный тип структуры, но я не могу вывести правильное IPolicyQualifier использовать. В моем коде классификатор

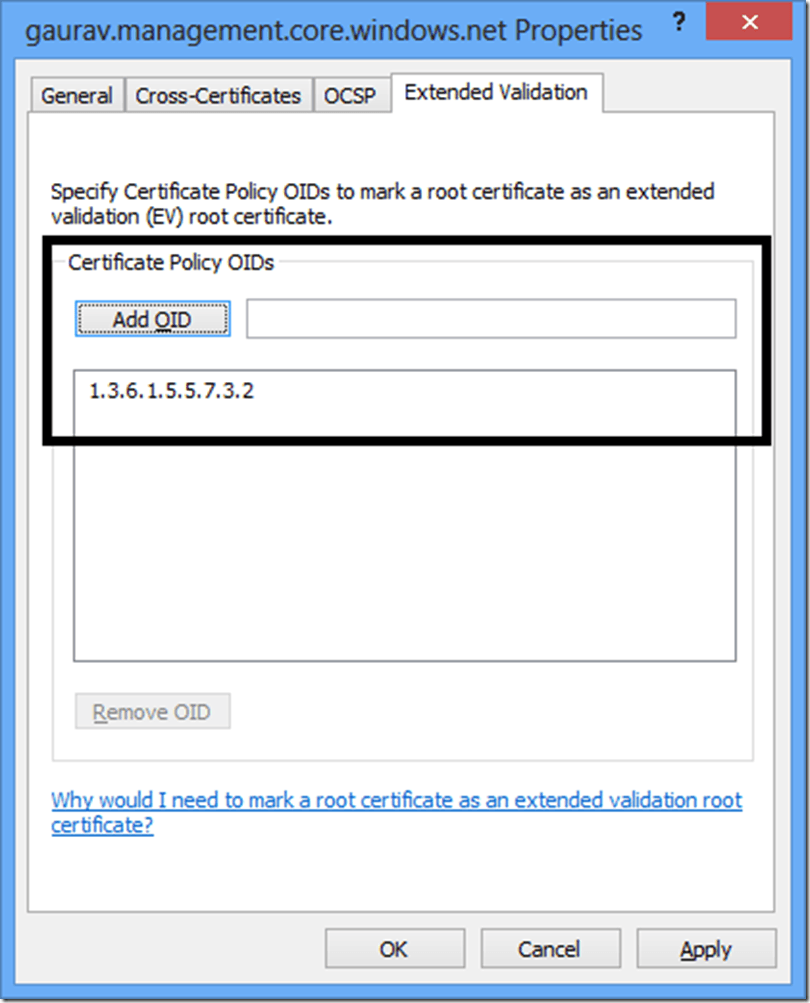

Для ясности, здесь вы настраиваете информацию в диспетчере сертификатов Windows 8:

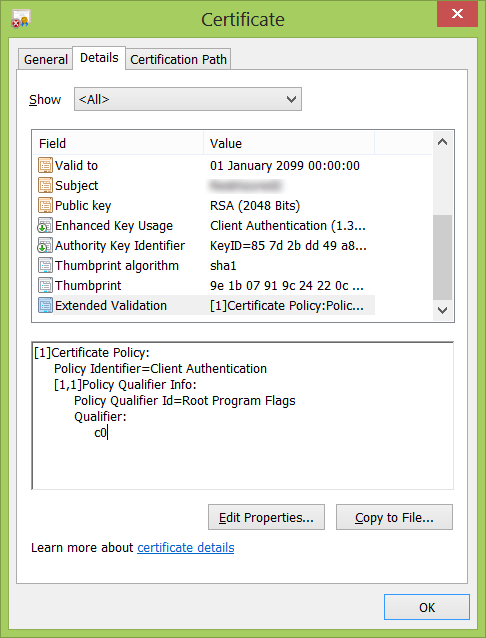

Который выдает это свойство по сертификату:

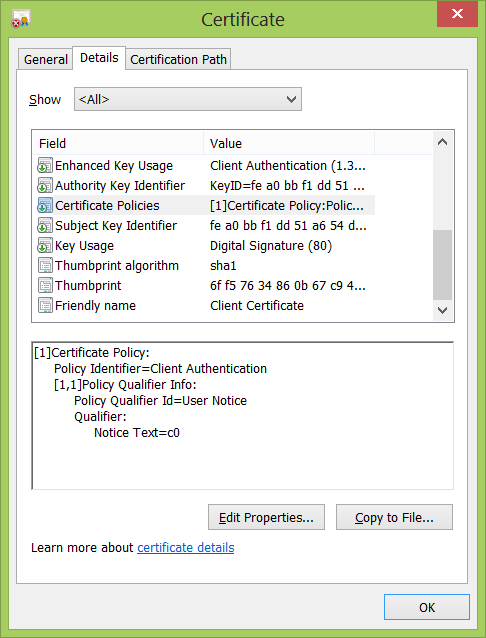

Мой код в настоящее время производит это свойство:

Закрыть, но пока нет.

Есть ли другой способ загрузки данных в IPolicyQualifier чтобы получить ожидаемый результат, возможно, с использованием метода InitialiseDecode?

1 ответ

Если вы хотите установить OID аутентификации клиента как "1.3.6.1.5.5.7.2", то я думаю, что ваш код работает должным образом. Как проверить, что в коде не установлено это значение?

Я написал следующий код для сохранения сгенерированного сертификата, используя ваш код:

X509Certificate2 xx = CreateSelfSignedCertificate("Avkash CNAME", "Test User Friendly Name", "xx");

byte[] bCertExported = xx.Export(X509ContentType.Pkcs12, "xx");

File.WriteAllBytes("c:\\Installbox\\test.pfx", bCertExported);

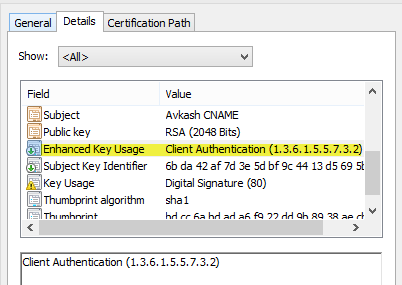

После того, как я установил сертификат локально и проверил его на OID Аутентификации клиента, он показывает как показано ниже: