Используйте ARM для настройки доступа к службе приложений с помощью MSI

В документации по хранилищу ключей перечислены два свойства:

- objectId string Yes Идентификатор объекта пользователя, участника службы или группы безопасности в клиенте Azure Active Directory для хранилища. Идентификатор объекта должен быть уникальным для списка политик доступа.

- applicationId string Нет ID приложения клиента, делающего запрос от имени принципала - глобально уникальный идентификатор

Вопросы:

- Должен ли я использовать objectId для MSI PrincipalId?

- Является ли концепция applicationId избыточной при работе с MSI. На MSDN так много документации, что мне трудно разобраться, какой подход выбрать, и является ли концепция applicationId/ секретов избыточной при использовании MSI.

- Требуется ли TenantId?

1 ответ

Решение

Должен ли я использовать objectId для MSI PrincipalId?

Да, вы должны использовать идентификатор объекта MSI. Вы можете получить это с Power Shell. Например:

Get-AzureRmADServicePrincipal -SearchString "azure-cli-2017-04-13-02-33-36"\

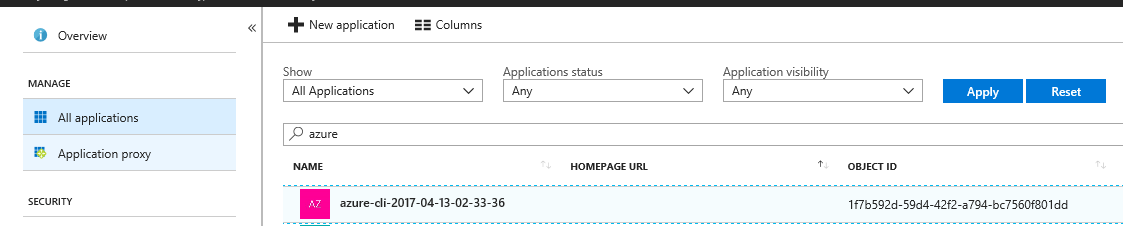

Или получите его на портале Azure.

Является ли концепция applicationId избыточной при работе с MSI. На MSDN так много документации, что мне трудно разобраться, какой подход выбрать, и является ли концепция applicationId / секретов избыточной при использовании MSI.

Когда вы создаете MSI, он создаст субъект службы, applicationId это идентификатор приложения sp.

Требуется ли TenantId?

Да, это требуется.