Как установить соединение TLS с помощью набора шифров TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 в java?

Мой клиент (java 1.8) пытается установить соединение TLS с удаленным сервером, используя TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384как набор шифров. Но бросаетjava.lang.IllegalStateException

HashAlgorithm.sha256(4) is not being tracked

Используемый криптографический материал должен быть основан на кривой мозговой деятельности. Клиент использует криптопровайдера BouncyCastleJsseProvider. Были установлены следующие системные свойства

System.setProperty("jdk.tls.ephemeralDHKeySize", "2048");

System.setProperty("jdk.tls.server.defaultDHEParameters",

"{ " + "FFFFFFFF FFFFFFFF C90FDAA2 2168C234 C4C6628B 80DC1CD1 "

+ "29024E08 8A67CC74 020BBEA6 3B139B22 514A0879 8E3404DD "

+ "EF9519B3 CD3A431B 302B0A6D F25F1437 4FE1356D 6D51C245 "

+ "E485B576 625E7EC6 F44C42E9 A637ED6B 0BFF5CB6 F406B7ED "

+ "EE386BFB 5A899FA5 AE9F2411 7C4B1FE6 49286651 ECE45B3D "

+ "C2007CB8 A163BF05 98DA4836 1C55D39A 69163FA8 FD24CF5F "

+ "83655D23 DCA3AD96 1C62F356 208552BB 9ED52907 7096966D "

+ "670C354E 4ABC9804 F1746C08 CA18217C 32905E46 2E36CE3B "

+ "E39E772C 180E8603 9B2783A2 EC07A28F B5C55DF0 6F4C52C9 "

+ "DE2BCBF6 95581718 3995497C EA956AE5 15D22618 98FA0510 "

+ "15728E5A 8AACAA68 FFFFFFFF FFFFFFFF, 2}");

System.setProperty("jdk.tls.namedGroups", "brainpoolp256r1,brainpoolP384r1");

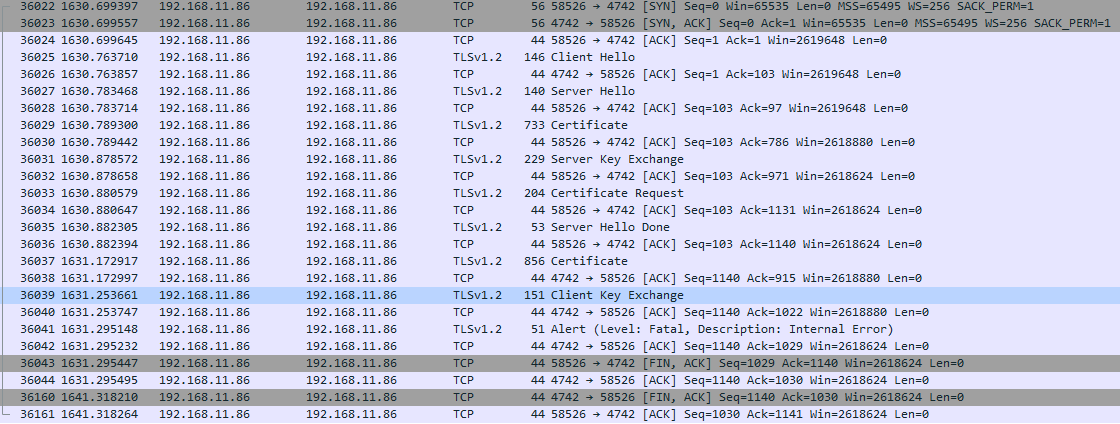

В целях отладки рукопожатие было обработано WireShark:

.

.

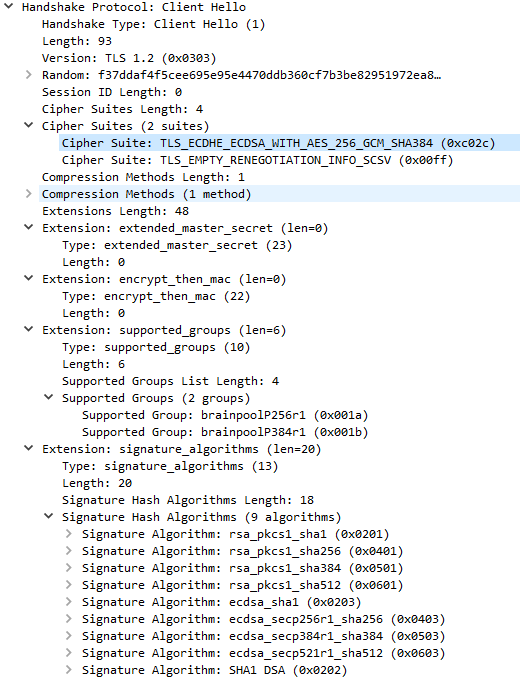

На снимке экрана видно, что клиент запрашивает правильный набор шифров. Client Hello - алгоритмы хеширования подписи:

Сервер принимает пакет, и рукопожатие обрабатывается до тех пор, пока клиент не сгенерирует сообщение проверки сертификатов сервера, что приведет к ранее упомянутому java.lang.IllegalStateException. Поскольку сообщение об исключении гласит: "HashAlgorithm.sha256(4) не отслеживается". Я предполагаю, что по какой-то причине клиент не использует sha384 для генерации проверки сертификата, а sha256.

Я предполагаю, что я мог пропустить какой-то шаг настройки клиента, чтобы сделать sha384 доступным. К сожалению, я не нашел подсказки, которая могла бы предоставить мне некоторую полезную информацию. Может ли кто-нибудь протянуть мне руку помощи в этом вопросе?

PS Если TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 выбран вместо TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 операция рукопожатия прошла успешно, но этот пакет не использует sha384 для вычисления содержимого сообщения проверки сертификата.

PSS Поскольку кажется, что клиент не предоставляет алгоритмы хеширования подписи для (sha256(4), ecdsa(3)) и (sha384(5), ecdsa(3)), как указано в https://tools.ietf.org/html/rfc5246, есть ли возможность программно обеспечить поддержку этих алгоритмов?

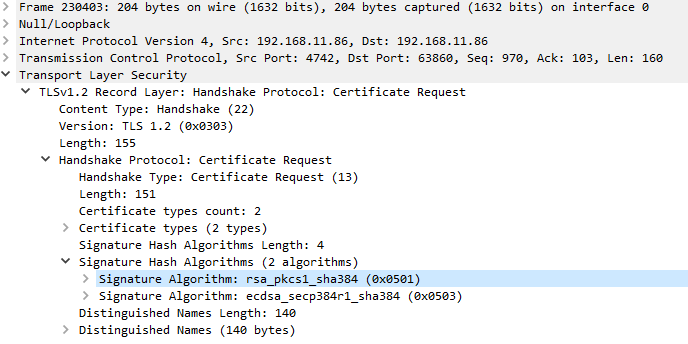

PSSS Добавлен скриншот протокола запроса сертификата сервера WireShark.