Предотвращение обратного инжиниринга (без использования Proguard) так же, как приложения Apple

Во-первых, речь идет не о том, "как избежать реверс-инжиниринга", и не о том, "как использовать proguard", поэтому, пожалуйста, не помечайте это как "дублирующую" ветку, так как я являюсь экспертом в обоих из них...

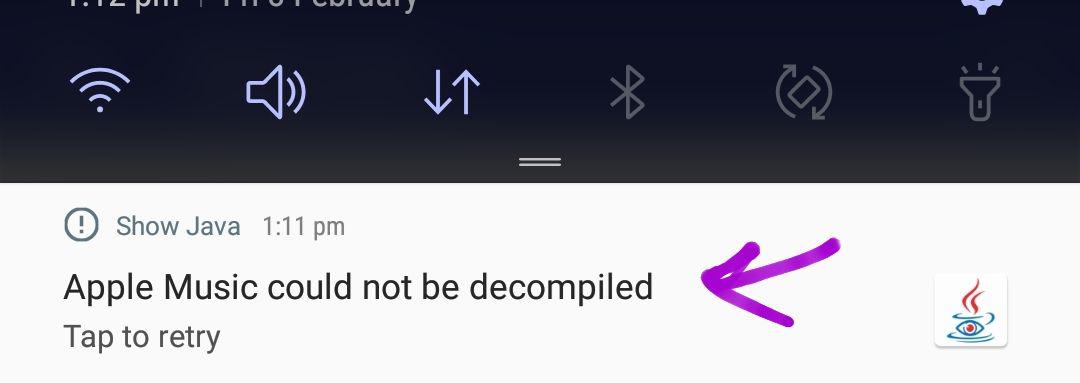

Недавно я попытался декомпилировать музыкальный apk от Apple, но он не декомпилировался. Я перепробовал все доступные инструменты, Apktool, онлайн-декомпиляторы, мобильный декомпилятор, но не удалось декомпилировать Apple Music. Таким образом, вместо использования proguard, есть ли способ "обмануть декомпиляторы", чтобы он выдавал ошибку или сбои (просто мысль), имея файл внутри нашего пакета Android или около того...

Используя proguard, он деобфусцирует код, но не остановит декомпиляцию от декомпиляции. Прикрепленный файл из Apple apk музыки после декомпиляции. То же самое происходит и с apktool и онлайн-декомпиляторами.

apktool, онлайн декомпиляторы, все режимы декомпиляторов

1 ответ

Некоторое время назад я читал эту статью, в которой рассказывалось о том, как код Java легко декомпилируется, но код C++ не может быть декомпилирован таким же образом.

Поэтому я лучше всего полагаю, что Apple Music и другие подобные приложения, которые невозможно декомпилировать, имеют некоторый код C++, написанный на NDK.